Ecco quali dati l'FBI può ottenere da WhatsApp, iMessage, Signal, Telegram e altro ancora.

Pubblicato: 1 dicembre 2021 di Pieter Arntz

Non tutte le app di messaggistica sicura sono così sicure come vorrebbero farci credere. E alcune sono più sicure di altre.

Un documento di formazione dell'FBI recentemente divulgato [datato 7 gennaio 2021] mostra l'accesso al contenuto dei messaggi criptati dei servizi di messaggistica sicura che le forze dell'ordine statunitensi possono ottenere e ciò che possono apprendere sul vostro utilizzo delle app.

L'infografica mostra i dettagli di iMessage, Line, Signal, Telegram, Threema, Viber, WeChat, WhatsApp e Wickr. Sono tutte app di messaggistica che promettono la crittografia end-to-end per i loro utenti. Il documento dell'FBI non dice che ciò non sia vero, ma rivela il tipo di informazioni che le forze dell'ordine saranno in grado di ricavare da ciascuno dei servizi elencati.

Nota: un registro di penna è uno strumento elettronico che può essere utilizzato per acquisire dati relativi a tutti i numeri telefonici composti da una specifica linea telefonica. Quindi, se lo vedete menzionato di seguito, si riferisce alla capacità dell'FBI di scoprire con chi avete comunicato.

iMessage

iMessage è il servizio di messaggistica istantanea di Apple. Funziona su Mac, iPhone e iPad. Utilizzarlo su Android è difficile perché Apple utilizza uno speciale sistema di crittografia end-to-end in iMessage che protegge i messaggi dal dispositivo su cui vengono inviati, attraverso i server di Apple, fino al dispositivo che li riceve. Poiché i messaggi sono crittografati, la rete iMessage è utilizzabile solo da dispositivi che sanno come decifrare i messaggi. Ecco a cosa può accedere il documento per iMessage:

* Contenuto del messaggio limitato.

* Citazione in giudizio: Può fornire informazioni di base sull'abbonato.

* 18 USC §2703(d): Può visualizzare 25 giorni di ricerche su iMessage e da un numero di destinazione.

* Pen Register: Nessuna capacità.

* Mandato di perquisizione: Può visualizzare i backup di un dispositivo dell'obiettivo; se l'obiettivo utilizza il backup di iCloud, le chiavi di crittografia devono essere fornite insieme al contenuto.

Se l'obiettivo utilizza il backup di iCloud, le chiavi di crittografia devono essere fornite con la restituzione del contenuto. Può anche acquisire iMessaggi da iCloud se l'obiettivo ha abilitato Messaggi in iCloud.

Linea

Line è un'applicazione freeware per le comunicazioni istantanee su dispositivi elettronici come smartphone, tablet e personal computer. Nel luglio 2016, Line Corporation ha attivato la crittografia end-to-end per impostazione predefinita per tutti gli utenti di Line, dopo che in precedenza era stata resa disponibile come funzione opt-in dall'ottobre 2015. Le note del documento su Line:

* Contenuto dei messaggi limitato.

* Informazioni registrate del sospetto e/o della vittima (immagine del profilo, nome visualizzato, indirizzo e-mail, numero di telefono, LINE ID, data di registrazione, ecc.

registrazione, ecc.)

* Informazioni sull'utilizzo.

* Massimo sette giorni di chat di testo di utenti specifici (solo se non è stata scelta e applicata la crittografia end-to-end e solo se si riceve un mandato effettivo).

solo se non è stata scelta e applicata la crittografia end-to-end e solo se si riceve un mandato effettivo; tuttavia, video, immagini, file, posizione, audio delle telefonate e altri dati di questo tipo non saranno divulgati).

dati non saranno divulgati).

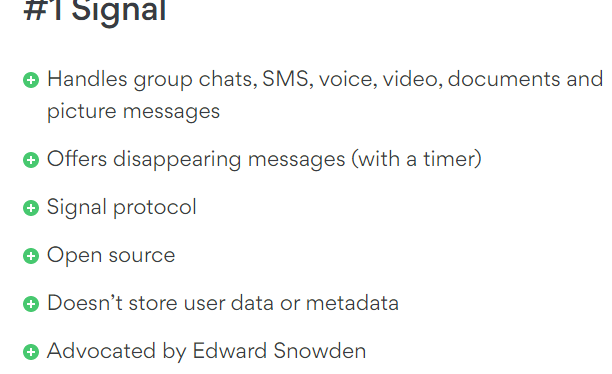

Segnale

Signal è un servizio di messaggistica istantanea crittografata centralizzata multipiattaforma. Gli utenti possono inviare messaggi individuali e di gruppo, che possono includere file, note vocali, immagini e video. Signal utilizza numeri di telefono cellulare standard come identificatori e protegge tutte le comunicazioni con gli altri utenti di Signal con una crittografia end-to-end. Le applicazioni includono meccanismi che consentono agli utenti di verificare in modo indipendente l'identità dei propri contatti e l'integrità del canale dei dati. Il documento riporta le note relative a Signal:

* Nessun contenuto dei messaggi.

* Data e ora di registrazione dell'utente.

* Data dell'ultima connessione dell'utente al servizio.

Questo sembra essere coerente con le affermazioni di Signal.

Telegram

Telegram è un sistema di messaggistica istantanea (IM) gratuito, multipiattaforma e basato su cloud. Il servizio offre anche videochiamate criptate end-to-end, VoIP, condivisione di file e diverse altre funzioni. Esistono anche due applicazioni web gemelle ufficiali di Telegram, WebK e WebZ, e numerosi client non ufficiali che utilizzano il protocollo di Telegram. Il documento dell'FBI dice di Telegram:

* Nessun contenuto dei messaggi.

* Nessuna informazione di contatto fornita alle forze dell'ordine per ottenere un ordine del tribunale. Secondo la dichiarazione sulla privacy di Telegram, per

indagini terroristiche confermate, Telegram può rivelare l'IP e il numero di telefono alle autorità competenti.

Threema

Threema è un'applicazione di messaggistica mobile crittografata end-to-end. A differenza di altre app, non richiede l'inserimento di un indirizzo e-mail o di un numero di telefono per creare un account. I contatti e i messaggi di un utente sono memorizzati localmente, sul dispositivo dell'utente, invece che sul server. Allo stesso modo, le chiavi pubbliche risiedono sui dispositivi anziché sui server centrali. Threema utilizza la libreria open-source NaCl per la crittografia. Il documento dell'FBI dice che può accedere a:

* Nessun contenuto dei messaggi.

* Hash del numero di telefono e dell'indirizzo e-mail, se forniti dall'utente.

* Token push, se viene utilizzato il servizio push.

* Chiave pubblica

* Data (senza ora) di creazione dell'ID Threema.

* Data (non ora) dell'ultimo accesso.

Viber

Viber è un'applicazione di messaggistica multipiattaforma che consente di inviare messaggi di testo ed effettuare chiamate e videochiamate. Le funzioni principali di Viber sono protette dalla crittografia end-to-end: chiamate, messaggi individuali, messaggi di gruppo, condivisione di contenuti multimediali e dispositivi secondari. Ciò significa che le chiavi di crittografia sono memorizzate solo sui client stessi e nessuno, nemmeno Viber stessa, ha accesso ad esse. L'FBI osserva che:

* Nessun contenuto dei messaggi.

* Fornisce i dati di registrazione dell'account (cioè il numero di telefono) e l'indirizzo IP al momento della creazione.

* Cronologia dei messaggi: ora, data, numero di origine e numero di destinazione.

WeChat

WeChat è un'applicazione cinese multifunzionale di messaggistica istantanea, social media e pagamenti mobili. È noto che l'attività degli utenti su WeChat viene analizzata, tracciata e condivisa con le autorità cinesi su richiesta come parte della rete di sorveglianza di massa in Cina. WeChat utilizza la crittografia simmetrica AES, ma non la crittografia end-to-end per criptare i messaggi degli utenti. L'FBI ha un accesso minore rispetto alle autorità cinesi e può accedere a:

* Nessun contenuto dei messaggi.

* Accetta lettere di conservazione degli account e mandati di comparizione, ma non può fornire documenti per gli account creati in Cina.

* Per gli account non cinesi, può fornire informazioni di base (nome, numero di telefono, e-mail, indirizzo IP), che vengono conservate per tutto il tempo in cui l'account è attivo.

per tutto il tempo in cui l'account è attivo.

WhatsApp

WhatsApp è un servizio americano di messaggistica istantanea e VoIP, gratuito e multipiattaforma, di proprietà di Meta Platforms (ex FaceBook), che consente agli utenti di inviare messaggi di testo e vocali, effettuare chiamate vocali e video e condividere immagini, documenti, posizioni degli utenti e altri contenuti. La crittografia end-to-end di WhatsApp viene utilizzata quando si invia un messaggio a un'altra persona utilizzando WhatsApp Messenger. L'FBI osserva che:

* Contenuto dei messaggi limitato.

* Citazione in giudizio: Può rendere disponibili i dati di base degli abbonati.

* Ordinanza del tribunale: Mandato di comparizione e informazioni come gli utenti bloccati.

* Mandato di ricerca: Fornisce i contatti della rubrica e gli utenti WhatsApp che hanno l'obiettivo tra i contatti della rubrica.

* Registro di penna: Inviato ogni 15 minuti, fornisce la fonte e la destinazione di ogni messaggio.

* Se l'obiettivo utilizza un iPhone e i backup di iCloud sono abilitati, i risultati di iCloud possono contenere dati WhatsApp, compreso il contenuto dei messaggi.

contenuto dei messaggi.

Wickr

Wickr ha sviluppato diverse app di messaggistica sicura in base alle diverse esigenze dei clienti: Wickr Me, Wickr Pro, Wickr RAM e Wickr Enterprise. Le app di messaggistica istantanea di Wickr consentono agli utenti di scambiare messaggi crittografati end-to-end e con scadenza dei contenuti, compresi foto, video e file allegati. Wickr è stata fondata nel 2012 da un gruppo di esperti di sicurezza e sostenitori della privacy, ma è stata acquisita da Amazon Web Services. L'FBI osserva che:

* Nessun contenuto del messaggio.

* Data e ora di creazione dell'account.

* Tipo di dispositivo su cui è installata l'applicazione.

* Data dell'ultimo utilizzo.

* Numero di messaggi.

* Numero di ID esterni (indirizzi e-mail e numeri di telefono) collegati all'account, ma non agli ID esterni in chiaro.

se stessi.

* Immagine dell'avatar.

* Registrazioni limitate di modifiche recenti alle impostazioni dell'account, come l'aggiunta o la sospensione di un dispositivo (non include il contenuto dei messaggi o le informazioni di instradamento e consegna).

contenuto dei messaggi o informazioni su instradamento e consegna).

* Numero di versione di Wickr.

Conclusioni

Se c'è una cosa chiara dalle informazioni contenute in questo documento è che la maggior parte, se non tutti, i vostri messaggi sono al sicuro da occhi indiscreti in queste app, a meno che non usiate WeChat in Cina. In base alle descrizioni, potete verificare quali app sono disponibili sulla vostra piattaforma preferita e quali punti sono rilevanti per voi, per decidere quale app è una buona scelta per voi.

Il modo più sicuro è comunque quello di assicurarsi che l'FBI non vi consideri una persona di interesse. In questi casi, anche l'utilizzo di uno speciale dispositivo crittografato può comportare alcuni rischi.